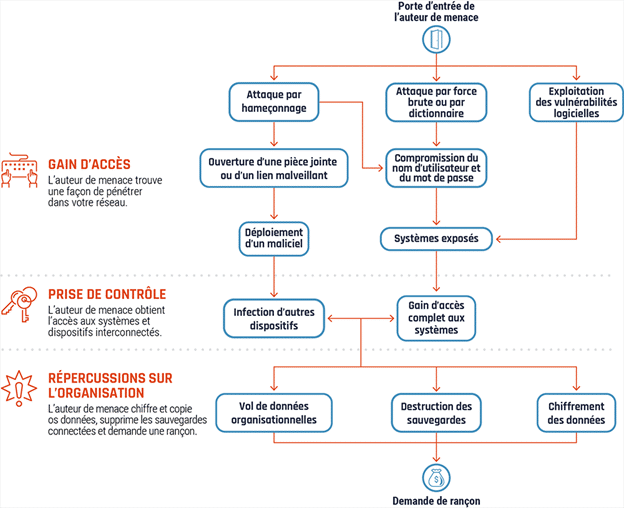

Les rançongiciels sont une menace grandissante qui affecte les entreprises. L’illustration schématique ci-dessous a pour objectif de décrire comment un incident de rançongiciel peut se produire[1]. Les rançongiciels empêchent les gestionnaires et les professionnels de la sécurité de dormir la nuit en raison de la nature perturbatrice des attaques.

[1] CERT NZ. Comment se produit un rançongiciel et comment l’arrêter – Cycle de vie d’un incident de rançongiciel. Septembre 2021.

Rançongiciel?Un rançongiciel est un type de maliciel qui empêche un utilisateur légitime d’accéder à des ressources (système ou données) jusqu’à ce qu’il ait payé une rançon.

La peur est certainement justifiée

La peur est certainement justifiée. Les coûts de la résolution et de la récupération après les attaques augmentent constamment chaque année, et le nombre d’attaques subies par les entreprises est également en train d’augmenter. Les entreprises sont en train de rapporter une augmentation de 7 % des cyberattaques en termes de volume et elles ont du mal à suivre les restrictions en matière du personnel et du budget. Les malfaiteurs profitent des campagnes et des stratagèmes de cyberattaques de plus en plus lucratifs et plus faciles à déployer. En général, les entreprises qui sont les mieux préparées ont tendance à mieux faire face contre de telles cyberattaques.

Le rançongiciel en tant que service

Le rançongiciel en tant que service est devenu sa propre industrie. De nombreux malfaiteurs achètent des campagnes de rançongiciels créées par des professionnels hautement qualifiés. Le rançongiciel en tant que service est l’équivalent contradictoire des offres, sous forme de services, fournies par les entreprises pour aider à réduire les coûts d’investissement. Les personnes malveillantes ont désormais accès à des abonnements aux rançongiciels exécutés à l’aide de dépenses opérationnelles, ce qui réduit considérablement les coûts de production et de lancement des cyberattaques.

Par exemple, le service EvilProxy récemment identifié vendait des campagnes de rançongiciel à partir de seulement 150 dollars américains[2]. De plus, des campagnes de cyberattaques comme EvilProxy sont en émergence. EvilProxy était révolutionnaire en fournissant aux malfaiteurs non techniques et non perfectionnés un accès à des ressources de cyberattaque avancée et de qualité professionnelle via une simple interface utilisateur semblable aux sites actuels de commerce électronique.

[2] https://resecurity.com/blog/article/evilproxy-phishing-as-a-service-with-mfa-bypass-emerged-in-dark-web

Les campagnes de rançongiciel, sous forme de services, sont perpétrées par des attaquants qui assaillent à plusieurs reprises la même entreprise. Les entreprises sont ciblées plusieurs fois après le paiement de la rançon. Les petites entreprises paient de plus en plus de rançons et elles sont ciblées à nouveau par les malfaiteurs. Pour aggraver les choses, le coût moyen par enregistrement des données compromises est passé de 40 $ à 42 $ US[3] . Les conséquences de telles cyberattaques : les petites entreprises sont souvent incapables de récupérer leurs données lorsqu’elles sont ciblées par des campagnes de rançongiciel.

[3] IBM – Étude sur les cybermenaces.

Les défis opérationnels

La haute direction fait face à de nombreux défis. Par conséquent, la haute direction est en train de devenir un groupe de plus en plus ciblé par les campagnes d’hameçonnage parce qu’elle est souvent trop occupée pour entretenir une saine hygiène de cybersécurité. Par ailleurs, les dirigeants ont du mal à gérer les contraintes de ressources humaines, car les professionnels qualifiés et expérimentés de la cybersécurité sont rares. Il y a actuellement plus d’emplois disponibles en cybersécurité nécessitant du personnel qualifié qu’il n’y a de personnes pour remplir de telles responsabilités[4]. Cette situation entraîne des coûts plus élevés pour les entreprises qui cherchent à recruter des professionnels de la cybersécurité.

[4] https://www.cyberseek.org/heatmap.html

Les coûts des technologies qui servent à réduire les conséquences des rançongiciels sont également en train d’augmenter. Par conséquent, les entreprises disposent de moins de ressources financières afin de financer les outils nécessaires pour empêcher les rançongiciels et se rétablir des cyberattaques. Près d’un quart des entreprises disposant de budgets n’ont pas la capacité de financer suffisamment les opérations de sécurité[5]. Ces défis sont amplifiés par la prise de conscience brutale que les solutions technologiques d’entreprise coûtent des milliers à

plusieurs centaines de milliers de dollars, tandis que les campagnes de rançongiciels ont des coûts de démarrage équivalant à une fraction du coût de la réduction des cyberattaques.

[5] CDW – Étude de 2022 sur la sécurité.

Comment se préparer

Les entreprises doivent s’efforcer d’améliorer leurs procédures de récupération après une cyberattaque. Cela va de pair avec une focalisation sur la gestion des risques lors de l’élaboration de leurs stratégies.

La bonne gestion des risques

Les entreprises doivent produire et réviser leurs registres des risques. En outre, elles devraient prioriser et hiérarchiser les contrôles en fonction des pertes annuelles prévisibles et les inscrire dans leur budget.

Prévision de perte annuelle = coût du risque pouvant potentiellement se produire / fréquence à laquelle ce risque se produit au cours d’une année civile.

Si les entreprises s’attendent à ce que les rançongiciels leur coûtent 50 000 $ par année, elles devraient alors envisager de trouver des solutions qui réduisent les risques, lesquelles solutions devraient être moins coûteuses que la mise en œuvre des contrôles de cybersécurité. Dans l’exemple susmentionné, une entreprise doit être prête à dépenser jusqu’à 40 000 $ par année pour sélectionner des personnes, des processus et des technologies afin de réduire l’impact des menaces de rançongiciel à moins de 10 000 $ par année.

La planification de la récupération et de la continuité

Il est difficile d’empêcher des malfaiteurs motivés de compromettre la sécurité des entreprises avec des rançongiciels, mais les entreprises ont le pouvoir d’améliorer leurs capacités de récupération et de continuité. Les entreprises doivent effectuer fréquemment des analyses d’impact sur leurs activités d’affaires pour déterminer lesquels de leurs actifs sont essentiels, et de par ce fait, prioriser ou hiérarchiser les processus alternatifs. Pour ajouter à cela, les entreprises doivent tester leurs plans pour s’assurer qu’elles peuvent se rétablir en temps opportun. Les exercices et les simulations sur table sont des moyens efficaces pour valider l’efficacité de l’intervention ou de la réponse face aux incidents, de la reprise et de la continuité des activités d’affaires afin de garantir que les objectifs de récupération peuvent être atteints. Dans le but de perfectionner les tests susmentionnés, les entreprises doivent également s’efforcer de calculer les Objectifs de Temps de Récupération (OTR) pour disposer d’une mesure clé du temps nécessaire à la récupération. Pour plus d’information vous pouvez vous référer à l’infolettre de juillet 2022.

La formation de sensibilisation à la sécurité

L’hameçonnage demeure l’un des vecteurs les plus répandus de propagation des campagnes de rançongiciel au sein des entreprises. Les entreprises, dotées de programmes de sensibilisation à la sécurité, ont connu une diminution allant jusqu’à 85 % du nombre de liens suspects cliqués, ce qui a renforcé leur sécurité[6]. La mise en œuvre d’une formation de sensibilisation à la sécurité aidera à la détection et à la prévention des rançongiciels en formant de manière proactive les utilisateurs à détecter les anomalies dans les courriels, les textos et les messages des réseaux sociaux.

[6] https://www.beauceronsecurity.com/

Les partenariats stratégiques

Comme indiqué précédemment, le coût de l’intégration des talents à l’interne est un défi, et rien ne garantit que les entreprises seront en mesure de trouver du personnel de cybersécurité qui en vaille la peine. Les entreprises doivent envisager de s’associer à des organisations de cybersécurité disposant d’experts en la matière dans divers domaines de la sécurité. Il peut s’agir d’organisations responsables de la détection et de la prévention telles que les centres d’opérations de sécurité (SOC) ou des ressources de remédiation telles que des entreprises dédiées à l’intervention face aux incidents. Quoi qu’il en soit, un accès fractionné à des professionnels qualifiés de la cybersécurité peut être un moyen efficace de réduire certains des coûteux coûts connexes à l’intégration de personnel de sécurité. Les entreprises doivent chercher à réseauter avec des experts en la matière du secteur de la cybersécurité pour se préparer aux risques de plus en plus complexes associés aux rançongiciels.

Conclusion

Les rançongiciels constituent une menace pour votre organisation. Il est impératif de préparer vos processus, vos systèmes d’information et votre équipe à une éventuelle attaque.

Quelques ressources

Sensibilisation

Jigsaw | Quiz sur l’hameçonnage (Google)

pensezcybersecurite.ca (Goververnment du Canada)

Cybersec101 (SereneRisc et le government du Canada)

Guides

Guide sur les rançongiciels (Goververnment du Canada)

Comment prévenir les rançongiciels et s’en remettre (Goververnment du Canada)